Table of contents:

1. Die Bedeutung einer ordnungsgemäßen Verschlüsselung 2. Die Bedeutung von starkem Passwort-Hashing 3. Die Bedeutung von sicherem Passwort-Hashing 4. Die Bedeutung proaktiver Sicherheitsmaßnahmen bei der Entwicklung von PHP-Anwendungen 5. Die Relevanz von PHP-AnwendungssicherheitsauditsBest Practices zum Sichern von PHP-Anwendungen

Da PHP eine der am häufigsten verwendeten Programmiersprachen ist, ist es von entscheidender Bedeutung, sicherzustellen, dass seine Anwendungen vor Cyberbedrohungen geschützt sind. Die erste bewährte Methode zum Sichern von PHP-Anwendungen ist die Durchführung einer ordnungsgemäßen Eingabevalidierung. Bei diesem Prozess werden alle Benutzereingaben überprüft und validiert, bevor sie von der Anwendung verwendet werden, um SQL-Injection-Angriffe zu verhindern. Zweitens sollten Sie immer vorbereitete Anweisungen mit parametrisierten Abfragen verwenden. Diese Technik hilft, die Anwendung vor SQL-Injection zu schützen, selbst wenn Benutzerdaten bösartigen Code enthalten. Halten Sie außerdem Ihre PHP-Version und -Bibliotheken auf dem neuesten Stand, um sich vor bekannten Exploits zu schützen, die auf alte Versionen abzielen.

Eine weitere bewährte Methode ist die Verwendung von sicherem Passwort-Hashing. Die PHP-Funktion password_hash() implementiert starkes Hashing und Salting, sodass es für Angreifer schwierig ist, diese Funktion zu knacken. Schützen Sie außerdem vertrauliche Daten, indem Sie eine geeignete Verschlüsselung implementieren, entweder durch HTTPS für übertragene Daten oder Funktionen wie openssl_encrypt() für ruhende Daten. Denken Sie daran, sichere Sitzungen und Cookies durchzusetzen. Verwenden Sie sichere und httpOnly-Flags für Ihre Cookies und generieren Sie die Sitzungs-ID nach der Anmeldung neu. Und schließlich sollten Sie Fehlerinformationen von Benutzern fernhalten. Unbehandelte Ausnahmen können vertrauliche Informationen offenlegen. Verwenden Sie daher benutzerdefinierte Fehlerbehandlungsfunktionen.

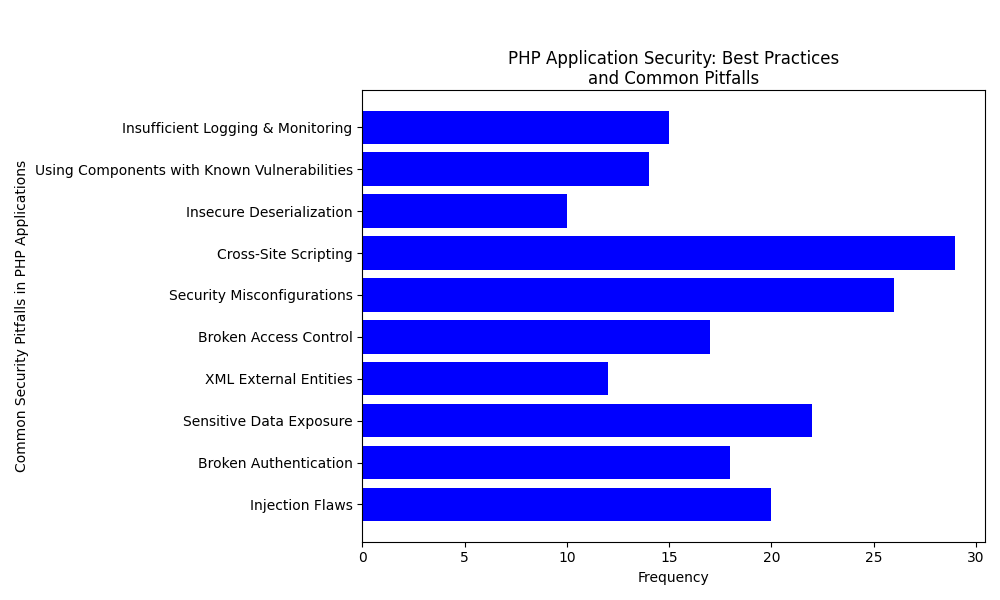

Häufige Fehler bei der Sicherheit von PHP-Anwendungen

Trotz dieser bewährten Vorgehensweisen gibt es dennoch häufige Fallstricke, die Entwickler bei der Sicherheit von PHP-Anwendungen vermeiden müssen. Einer der häufigsten ist die unzureichende Validierung von Benutzereingaben, wodurch eine Anwendung für eine Vielzahl von Angriffen anfällig werden kann. Darüber hinaus kann das Versäumnis, die PHP-Umgebung und -Bibliotheken zu aktualisieren, zur Gefährdung bekannter Schwachstellen führen. Es ist wichtig, Ihre Umgebung regelmäßig auf die neuesten sicheren Versionen zu aktualisieren.

Eine weitere häufige Gefahr bei der Sicherheit von PHP-Anwendungen ist das Speichern vertraulicher Informationen im Klartext. Dazu gehören auch Passwörter, die immer mit einer sicheren Funktion gehasht werden sollten, die ein eindeutiges Salt enthält. Die Verwendung integrierter PHP-Funktionen wie password_hash() kann helfen, diese Gefahr zu vermeiden. Ebenso kann der falsche Umgang mit Sitzungs- und Cookie-Daten zu Session-Fixation- oder Session-Sidejacking-Angriffen führen. Durch unsachgemäßes Verwalten von Fehlern können vertrauliche Anwendungsdetails böswilligen Benutzern offengelegt werden. Vermeiden Sie daher, Endbenutzern detaillierte PHP-Fehler anzuzeigen. Protokollieren Sie sie stattdessen zu Debugging-Zwecken und zeigen Sie eine allgemeine Fehlermeldung auf dem Frontend an.

Das Verständnis der PHP-Anwendungssicherheit ist der Schlüssel

Eine effektive Sicherheit von PHP-Anwendungen hängt davon ab, die Best Practices zu verstehen und die üblichen Fallstricke zu vermeiden. Wenn Sie die neuesten PHP-Updates nutzen, können Sie sicher sein, dass Sie die neuesten Sicherheitsverbesserungen und Präventivmaßnahmen nutzen. Doch auch bei aktualisierter Software ist es wichtig, sichere Codierungspraktiken wie Eingabevalidierung und sicheres Passwort-Hashing zu implementieren. PHP-Entwickler sollten sich außerdem proaktiv mit potenziellen Sicherheitsbedrohungen und Abwehrmaßnahmen befassen, um unerwartete Sicherheitsverletzungen zu verhindern.

Ebenso kann das Verständnis gängiger Fallstricke dabei helfen, Schwerpunktbereiche hervorzuheben. Bei der Sicherheit von PHP-Anwendungen geht es nicht nur darum, bekannte Probleme zu vermeiden, sondern auch darum, potenzielle Probleme vorherzusehen, bevor sie auftreten. Um dies zu gewährleisten, tragen regelmäßige Sicherheitsschulungen, das Lesen von Sicherheitstrends und die Verwendung von Tools zum regelmäßigen Suchen nach Schwachstellen wesentlich dazu bei, die Sicherheit Ihrer PHP-Anwendung zu gewährleisten. Wenn Sie bei der Entwicklung von Anfang an auf Sicherheit achten, können Sie letztendlich viele gängige Sicherheitsfallen vermeiden und robuste und sichere PHP-Anwendungen gewährleisten.

Die Bedeutung einer ordnungsgemäßen Verschlüsselung

Wenn es darum geht, die Sicherheit von PHP-Anwendungen zu verbessern, ist die Verschlüsselung von größter Bedeutung. Durch die Verschlüsselung vertraulicher Daten können Entwickler sicherstellen, dass die abgefangenen Daten selbst bei einer Sicherheitsverletzung und dem Diebstahl von Benutzerdaten aufgrund der Verschlüsselung für den Angreifer unlesbar bleiben. PHP bietet mehrere integrierte Verschlüsselungsmethoden, wie z. B. OpenSSL, die zur Sicherung der Daten beitragen können. Durch die Verwendung dieser Methoden können vertrauliche Informationen vertraulich bleiben, indem die Daten verschlüsselt und für Außenstehende unlesbar gemacht werden. Der Verschlüsselungsalgorithmus wandelt Daten von einer lesbaren in eine verschlüsselte Version um, die nur mit dem richtigen Entschlüsselungsschlüssel in ihre ursprüngliche Form zurückversetzt werden kann. Darüber hinaus müssen Entwickler sicherstellen, dass vertrauliche Daten während der Übertragung sicher über Netzwerke übertragen werden. Dies kann durch das HTTPS-Protokoll erreicht werden.

Die Rolle von Benutzereingaben in der PHP-Anwendungssicherheit

Ein weiterer wesentlicher Bestandteil der PHP-Anwendungssicherheit ist die Verwaltung von Benutzereingaben. Webanwendungen enthalten häufig Formulare, die Benutzereingaben für verschiedene Funktionen erfordern. Dies setzt Webanwendungen Risiken aus, da Hacker Benutzereingaben häufig für böswillige Aktivitäten wie SQL-Injection-Angriffe missbrauchen. Daher ist es wichtig, Benutzereingaben zu validieren und zu bereinigen, um diese Art von Angriffen zu verhindern. PHP bietet mehrere integrierte Funktionen, mit denen Benutzereingaben bereinigt werden können, z. B. filter_input(). Darüber hinaus ist es ratsam, ein Whitelist-basiertes Validierungssystem anstelle eines Blacklist-basierten zu verwenden, um sicherzustellen, dass nur vorbestimmte sichere Eingaben akzeptiert werden. Diese Technik stellt sicher, dass keine unerwarteten Eingaben an die Anwendung weitergegeben werden können, und stärkt die Abwehr gegen gängige Angriffsmethoden.

Auswirkungen regelmäßiger Software-Updates auf die PHP-Anwendungssicherheit

Eine PHP-Umgebung und ihre Bibliotheken auf dem neuesten Stand zu halten, ist eine wesentliche Aufgabe, um eine robuste Sicherheit für PHP-Anwendungen aufrechtzuerhalten. Veraltete Software weist häufig bekannte Schwachstellen auf, die von Hackern ausgenutzt werden können. Durch regelmäßige Aktualisierung der PHP-Umgebung und -Bibliotheken können Entwickler sicherstellen, dass sie ihre Anwendungen mit den neuesten Sicherheitsmaßnahmen ausstatten und bekannte Exploits verhindern. Es ist wichtig, den Wunsch nach den neuesten Funktionen mit dem Bedarf an sicheren, stabilen Versionen in Einklang zu bringen. Es sollte auch beachtet werden, dass es bei jeder Veröffentlichung einer neuen Version unerlässlich ist, diese gründlich in einer sicheren Umgebung zu testen, bevor sie in Live-Anwendungen eingesetzt wird.

Die Bedeutung von starkem Passwort-Hashing

Passwörter spielen eine entscheidende Rolle für die Sicherheit von PHP-Anwendungen. Für mehr Sicherheit ist es wichtig, Passwörter zu hashen, anstatt sie im Klartextformat zu speichern. Mit integrierten PHP-Funktionen wie password_hash() können Entwickler eine sichere Methode zum Speichern von Passwörtern implementieren. Diese Funktion erstellt ein einzigartiges Salt für jedes Benutzerpasswort und hasht es. Das resultierende gehashte Passwort ist für Angreifer äußerst schwer zu knacken und schützt so die vertraulichen Daten des Benutzers. Die Verwendung starker Hashing- und Salt-Methoden kann eine zusätzliche Schutzebene gegen Bedrohungen wie Brute-Force-Angriffe hinzufügen. Es ist auch eine gute Praxis, die Benutzer zu zwingen, komplexe Passwörter mit einer Mischung aus Zeichen zu erstellen, um die Sicherheit Ihrer Anwendung weiter zu erhöhen.

Sichere Sitzungsverfolgung und Cookie-Verwaltung

Eine häufige Schwachstelle in PHP-Anwendungen entsteht durch Vernachlässigung oder unsachgemäße Handhabung der Sitzungsverfolgung und Cookie-Verwaltung. Um das Risiko von Session-Hijacking-Angriffen zu verringern, sollten Entwickler sichere Einstellungen für PHP-Sitzungen verwenden. Zu den sicheren Einstellungen gehört das Setzen der Cookie-Flags auf „secure“ und „httponly“, wodurch sichergestellt wird, dass Cookies nur über sichere HTTPS-Verbindungen übertragen werden und nicht über JavaScript zugänglich sind. Darüber hinaus ist es eine bewährte Methode , die Sitzungs-ID nach einer erfolgreichen Anmeldung neu zu generieren, um das Risiko von Session-Fixation-Angriffen zu verringern. Das Verstehen und effektive Verwalten von Sitzungen und Cookies ist von größter Bedeutung für die Stärkung der Sicherheit einer Anwendung.

Fehlerbehandlung – ein wichtiger Aspekt der PHP-Anwendungssicherheit

Fehler können den Entwicklern wichtige Informationen über die Anwendung liefern, aber sie können auch vertrauliche Informationen böswilligen Benutzern preisgeben, wenn sie nicht richtig behandelt werden. Eine bewährte Vorgehensweise besteht darin, eine benutzerdefinierte Fehlerbehandlungsfunktion zu erstellen, die den Fehler abfängt, die erforderlichen Details für die Entwickler zum Debuggen protokolliert und den Benutzern dann eine allgemeine Fehlermeldung anzeigt. Dieser Ansatz stellt sicher, dass der Endbenutzer keinen Einblick in die internen Vorgänge der Anwendung erhält, wodurch Informationslecks vermieden werden . Eine ordnungsgemäße Fehlerbehandlung unterstützt nicht nur ein effizientes Debuggen, sondern ist auch ein wirksames Abschreckungsmittel gegen potenzielle Sicherheitsbedrohungen.

| Beste Übung | Beschreibung | Falle | Folge | Abhilfe |

|---|---|---|---|---|

| Korrekte Eingabevalidierung | Überprüfen und Validieren der Benutzereingaben vor Verwendung der Anwendung. | Die Benutzereingabe konnte nicht validiert werden. | Anfälligkeit für zahlreiche Angriffe. | Verwenden Sie integrierte PHP-Funktionen, um Eingaben zu validieren und zu bereinigen. |

| Verwendung vorbereiteter Anweisungen | Schützt die Anwendung vor SQL-Injection. | Keine vorbereiteten Anweisungen verwenden. | Mögliche SQL-Injection-Angriffe. | Verwenden Sie immer parametrisierte Abfragen. |

| Sicheres Passwort-Hashing | Passwörter für Angreifer schwer knackbar machen. | Speichern von Passwörtern im Klartext. | Offenlegung vertraulicher Informationen. | Verwenden Sie die Funktion password_hash(). |

| Richtige Verschlüsselung | Schützt vertrauliche Daten während der Speicherung und Übertragung. | Missbrauch sensibler Daten. | Möglicher Datenverstoß. | Verwenden Sie geeignete Verschlüsselungsmethoden und das HTTPS-Protokoll. |

| Regelmäßige Software-Updates | Schützt die Anwendung vor bekannten Exploits. | Vernachlässigung von Software-Updates | Aussetzung gegenüber bekannten Schwachstellen. | Aktualisieren Sie regelmäßig die PHP-Umgebung und -Bibliotheken. |

Die Bedeutung von sicherem Passwort-Hashing

Ein weiterer wesentlicher Aspekt der PHP-Anwendungssicherheit ist die ordnungsgemäße Kennwortverwaltung. Das Speichern von Kennwörtern im Klartext ist eine häufige Falle, die häufig zu Datenlecks führt. Hashen Sie Kennwörter daher immer mit den in PHP integrierten Funktionen wie password_hash() . Diese Funktion hilft dabei, ein zufälliges Salt zu generieren und wendet es auf den Kennwort-Hash an, wodurch die Sicherheitsstufe erhöht wird. Darüber hinaus stellt die Verwendung starker, eindeutiger Salts für jeden Kennwort-Hash sicher, dass selbst identische Kennwörter unterschiedliche Hashes haben, wodurch das Risiko von Rainbow-Table-Angriffen verringert wird. Außerdem wird es für Hacker nahezu unmöglich, das ursprüngliche Kennwort aus dem Hash zurückzuentwickeln. Somit schützt sicheres Kennwort-Hashing sowohl das Kennwort des Benutzers als auch die Integrität der Systemdaten.

Die Notwendigkeit sicherer Sitzungen und Cookie-Verwaltung

Die sichere Verwaltung von Sitzungen und Cookies ist wichtig, um eine sichere Benutzererfahrung in Ihren PHP-Anwendungen aufrechtzuerhalten. Ohne ordnungsgemäße Handhabung könnten Sitzungs- und Cookiedaten Session-Fixation- oder Session-Sidejacking-Angriffe verstärken. Hier kommen die integrierten Sitzungsverwaltungsfunktionen von PHP ins Spiel. Der erste Schritt zur sicheren Sitzungsverwaltung ist die Verwendung der Secure- und httpOnly- Flags für Ihre Cookies. Außerdem ist die Neugenerierung der Sitzungs-ID nach einer erfolgreichen Benutzeranmeldung von entscheidender Bedeutung, da sie durch Bereitstellung einer neuen Sitzungs-ID zum Schutz vor Session-Fixation-Angriffen beiträgt. Denken Sie daran, dass die Speicherung vertraulicher Daten in Sitzungen oder Cookies minimiert oder idealerweise vermieden werden sollte, da es zu schwerwiegenden Sicherheitsverletzungen führen kann, wenn ein Angreifer Zugriff auf Sitzungs- oder Cookiedaten erhält.

Verwalten von Fehlerinformationen als Sicherheitsmaßnahme

Ein häufig übersehener Bereich der PHP-Anwendungssicherheit ist die Behandlung von Fehlerinformationen. Nicht behandelte Ausnahmen können vertrauliche Informationen enthalten, wie Systemdateipfade oder Datenbankdetails, die einem böswilligen Angreifer dabei helfen können, in Ihre Anwendung einzudringen. Anstatt Endbenutzern übermäßig viele Fehlerdetails anzuzeigen, verwenden Sie daher die in PHP integrierten Funktionen zur benutzerdefinierten Fehlerbehandlung, um Fehler für eine spätere Diagnose zu protokollieren und dem Benutzer nur eine allgemeine Fehlermeldung anzuzeigen. Denken Sie daran: Je genauer ein Angreifer das System kennt, desto einfacher ist es für ihn, dessen Abwehrmaßnahmen zu umgehen. Daher ist die organische Fehlerbehandlung ein diskretes, aber wesentliches Element der PHP-Anwendungssicherheit.

Die Bedeutung proaktiver Sicherheitsmaßnahmen bei der Entwicklung von PHP-Anwendungen

Die Entwicklung von PHP-Anwendungen zeichnet sich nicht nur durch die Zusammenstellung robuster Funktionen und reibungsloser Benutzeroberflächen aus, sondern auch durch die Implementierung proaktiver Sicherheitsfunktionen sowohl im Front-End als auch im Back-End der Anwendung. Dazu gehört das Identifizieren potenzieller Schwachstellen, deren Beseitigung und das Einrichten von Abwehrmaßnahmen, um zukünftige Angriffe zu verhindern. Wie wichtig es ist, der Entwicklung voraus zu sein, indem man potenzielle Risiken vorhersieht und sie eindämmt, wird im folgenden Zitat treffend zusammengefasst:

„Effektive Sicherheit für PHP-Anwendungen hängt davon ab, die besten Praktiken zu verstehen und die üblichen Fallstricke zu vermeiden. Allerdings ist es auch bei aktualisierter Software unerlässlich, sichere Codierungspraktiken zu implementieren. Außerdem ist es für PHP-Entwickler ratsam, potenzielle Sicherheitsbedrohungen und Abwehrmaßnahmen proaktiv zu verstehen, um unerwartete Verstöße zu verhindern.“

Die Bedeutung fortlaufender PHP-Sicherheitsschulungen und -Trainings für die Anwendungssicherheit

Wie in jedem Technologiebereich erfordert die Anwendungssicherheit von PHP, dass Entwickler sich ständig über die neuesten Sicherheitsbedrohungen, Durchbrüche, Praktiken und Frameworks informieren. Dies erfordert regelmäßige Schulungen, die Durchführung von Sicherheitsübungen und die Vermittlung von Informationen über die Bedeutung der Sicherheit bei der Anwendungsentwicklung. Diese Idee des kontinuierlichen Lernens zur Verbesserung der Anwendungssicherheit wird im folgenden Zitat zusammengefasst:

„Da die Sicherheit von PHP-Anwendungen ein dynamisches Feld ist, in dem häufig neue Bedrohungen auftreten, können Entwickler durch regelmäßige Schulungen und kontinuierliches Lernen die erforderlichen Fähigkeiten und Kenntnisse erwerben, um ihre PHP-Anwendungen wirksam zu schützen. Daher kann die Einführung eines proaktiven Lernansatzes die Anwendungssicherheitslandschaft erheblich verbessern.“

Die Notwendigkeit regelmäßiger Sicherheitsschulungen und kontinuierlicher Weiterbildung für PHP-Entwickler

Da die Sicherheit von PHP-Anwendungen ein dynamisches Feld ist, in dem häufig neue Bedrohungen auftreten, ist es für Entwickler unerlässlich, über die neuesten Bedrohungen und Abwehrmechanismen auf dem Laufenden zu bleiben. Regelmäßige Schulungen und kontinuierliches Lernen können Entwickler mit den erforderlichen Fähigkeiten und Kenntnissen ausstatten, um ihre PHP-Anwendungen effektiv zu sichern. Sicherheitsaspekte wie Eingabevalidierung, Verwendung vorbereiteter Anweisungen, sicheres Passwort-Hashing, ordnungsgemäße Verschlüsselung, Software-Updates, Sitzungs- und Cookie-Verwaltung und Fehlerbehandlung erfordern ein gründliches Verständnis und eine korrekte Anwendung. Daher kann die Einführung eines proaktiven Lernansatzes die Anwendungssicherheitslandschaft erheblich verbessern. Im Folgenden sind einige der wichtigsten Bereiche aufgeführt, auf die sich ein PHP-Entwickler konzentrieren sollte:

- Bleiben Sie über die neuesten PHP-Updates und Sicherheitsverbesserungen auf dem Laufenden: Verfolgen Sie regelmäßig die offizielle PHP-Dokumentation und verwandte glaubwürdige Ressourcen, um über die neuesten Updates, insbesondere über die sicherheitsrelevanten Verbesserungen, informiert zu bleiben.

- Mögliche Sicherheitsbedrohungen verstehen: Das Wissen über gängige Sicherheitsbedrohungen und deren Eindämmung kann die Anwendungssicherheit stärken. Dazu gehören Bedrohungen wie SQL-Injection, Cross-Site Scripting (XSS), Cross-Site Request Forgery (CSRF) und andere.

- Sichere Codierungspraktiken beherrschen: Validieren Sie immer Benutzereingaben, verwenden Sie vorbereitete Anweisungen, hashen Sie Passwörter mithilfe der integrierten PHP-Funktionen, erzwingen Sie sichere Sitzungen und Cookies usw., um Ihre Anwendung gegen allgemeine Sicherheitsprobleme widerstandsfähig zu machen.

- Kontinuierliches Lernen: Passen Sie sich an neue Methoden und Praktiken in der PHP-Anwendungssicherheit an. Lernen Sie aus anerkannten Sicherheitskursen, Büchern, Webartikeln, Webinaren und anderen vertrauenswürdigen Quellen, um Ihr Wissen und Ihre Fähigkeiten in der Anwendungssicherheit zu erweitern.

- Verwenden von Tools und Bibliotheken: Implementieren Sie Sicherheitsscanner und Bibliotheken, die dabei helfen können, Ihren PHP-Code regelmäßig auf Schwachstellen zu prüfen und die Sicherheit Ihrer Anwendung zu erhöhen.

Die Relevanz von PHP-Anwendungssicherheitsaudits

Angesichts der zunehmenden Cyberbedrohungen sind Sicherheitsprüfungen von PHP-Anwendungen zu einem wichtigen Prozess für die Aufrechterhaltung robuster Sicherheitsmaßnahmen geworden. Bei einer PHP-Sicherheitsprüfung wird die Sicherheit einer Anwendung systematisch bewertet, indem potenzielle Schwachstellen identifiziert und Maßnahmen zu deren Behebung ergriffen werden. Dieser Prozess bietet Einblicke in die Wirksamkeit der vorhandenen Sicherheitsmaßnahmen und identifiziert Bereiche, die verbessert werden können. Sicherheitsprüfungen sollten keine einmalige Übung sein, sondern eine regelmäßige Aufgabe, um eine kontinuierliche Sicherheit zu gewährleisten. Während einer Prüfung werden Aspekte wie Eingabevalidierung, Verschlüsselung, Passwort-Hashing, Sitzungs- und Cookie-Verwaltung sowie Fehlerbehandlung untersucht, um etwaige Sicherheitslücken aufzudecken. Insgesamt ist die Durchführung von Sicherheitsprüfungen ein entscheidender Schritt, um potenzielle Probleme vorherzusehen und ihnen vorzubeugen, bevor sie sich zu tatsächlichen Bedrohungen entwickeln können.

Die Bedeutung sicherer Codierungspraktiken in PHP

Während die neuesten Updates und Sicherheitsverbesserungen wichtig sind, werden sie durch die Gewohnheit, sichere Codierungspraktiken zu implementieren, ergänzt. Wesentliche sichere Codierung beinhaltet das Schreiben von Code auf eine Weise, die das Risiko unbeabsichtigten Verhaltens verringert, das möglicherweise von Angreifern ausgenutzt werden könnte. Zu den sicheren Codierungspraktiken gehört das Vermeiden der Verwendung von Funktionen, die anfällig für Pufferüberlaufangriffe sind, das Sichern von Benutzereingaben durch Anwenden geeigneter Validierung und Bereinigung sowie das Implementieren geeigneter Fehler- und Ausnahmebehandlung, um Informationslecks zu verhindern. Solche Praktiken umfassen auch das Sichern der Sitzungsverwaltung und das Anwenden des Prinzips der geringsten Privilegien durch Verwendung minimaler Benutzerrechte. Die Beherrschung dieser Aspekte bildet daher einen Eckpfeiler der PHP-Anwendungssicherheit.

Die Rolle regelmäßiger Sicherheitsschulungen für PHP-Entwickler verstehen

Die Sicherheit von PHP-Anwendungen ist ein sich ständig weiterentwickelnder Bereich, in dem regelmäßig neue Schwachstellen entdeckt und Patches veröffentlicht werden. PHP-Entwickler müssen daher ihre Kenntnisse durch regelmäßige Sicherheitsschulungen auf dem neuesten Stand halten. Regelmäßige Schulungen beinhalten das Erlernen der neuesten Sicherheitsbedrohungen und der Abwehrmaßnahmen zu ihrer Bekämpfung. Entwickler sollten auch in sicheren Codierungspraktiken und im effektiven Einsatz von Sicherheitstools und -bibliotheken geschult werden. Da sich Best Practices im Laufe der Zeit weiterentwickeln, können sich Entwickler durch kontinuierliches Lernen an die sich ändernde Sicherheitslandschaft anpassen und ihre Fähigkeit verbessern, ihre PHP-Anwendungen basierend auf den neuesten Richtlinien zu sichern. Insgesamt ist ein fortlaufendes Schulungsprogramm für PHP-Entwickler von entscheidender Bedeutung, um eine robuste Sicherheit für PHP-Anwendungen zu gewährleisten.

Häufig gestellte Fragen

Was sind einige Best Practices für die Sicherheit von PHP-Anwendungen?

Zu den Best Practices gehören die Datenvalidierung zur Sicherstellung der Datenintegrität, die ordnungsgemäße Fehlerbehandlung, um interne Systemdetails vor Benutzern zu verbergen, die Verwendung des HTTPS-Protokolls zur Gewährleistung einer sicheren Datenübertragung, sichere Datenbankverbindungen zur Verhinderung von SQL-Injection und die Aktualisierung von PHP auf die neueste Version für aktuelle Sicherheitsfunktionen.

Was sind einige häufige Fallstricke bei der Sicherheit von PHP-Anwendungen?

Zu den häufigen Fehlern bei der Sicherheit von PHP-Anwendungen gehören eine mangelhafte Fehlerbehandlung, durch die Systemdetails offengelegt werden, das Nichtaktualisieren von PHP auf die neueste Version, wodurch es anfällig für Angriffe ist, das Nichttesten oder Validieren von Benutzereingaben, wodurch das System anfällig für Injection-Angriffe wird, sowie unsichere Datenbankverbindungen.

Welche Bedeutung haben die Kodierung und das Escapen von Daten in PHP?

Das Kodieren und Maskieren von Daten in PHP ist wichtig, da es Cross-Site-Scripting-Angriffe (XSS) verhindert. Dies geschieht, wenn ein Angreifer bösartige Skripte in Inhalte einschleust, die an einen Webbrowser gesendet werden, häufig über Eingabeformulare. Durch das Kodieren und Maskieren von Daten stellen Sie sicher, dass diese Skripte nicht ausführbar sind, und sichern so Ihre Anwendung.

Warum ist die Verwendung des HTTPS-Protokolls für die Sicherheit von PHP-Anwendungen von entscheidender Bedeutung?

Die Verwendung des HTTPS-Protokolls ist für die Sicherheit von PHP-Anwendungen von entscheidender Bedeutung, da es die Datenübertragung zwischen Benutzer und Server verschlüsselt. Dies verhindert Man-In-The-Middle-Angriffe, bei denen Dritte die übertragenen Daten abfangen und möglicherweise ändern können. Durch die Verwendung von HTTPS gewährleisten Sie Datenschutz und -integrität.

Warum ist das Testen und Validieren von Benutzereingaben für die PHP-Sicherheit wichtig?

Das Testen und Validieren von Benutzereingaben ist für die PHP-Sicherheit wichtig, da es Injection-Angriffe verhindert. Diese treten auf, wenn ein Angreifer über Formulareingaben bösartigen Code in das System einschleust. Indem Sie diese Eingaben validieren und bereinigen, verhindern Sie die Ausführung solchen Codes und sichern so Ihr System.