Table of contents:

1. Znaczenie prawidłowego szyfrowania 2. Znaczenie silnego mieszania haseł 3. Znaczenie bezpiecznego mieszania haseł 4. Znaczenie proaktywnych środków bezpieczeństwa w tworzeniu aplikacji PHP 5. Znaczenie audytów bezpieczeństwa aplikacji PHPNajlepsze praktyki dotyczące zabezpieczania aplikacji PHP

Ponieważ PHP jest jednym z najczęściej używanych języków programowania, zapewnienie bezpieczeństwa jego aplikacji przed zagrożeniami cybernetycznymi ma kluczowe znaczenie. Pierwszą najlepszą praktyką zabezpieczania aplikacji PHP jest przeprowadzanie właściwej walidacji danych wejściowych. Proces ten polega na sprawdzeniu i zweryfikowaniu wszelkich danych wprowadzonych przez użytkownika, zanim zostaną one wykorzystane przez aplikację, aby zapobiec atakom polegającym na wstrzykiwaniu kodu SQL. Po drugie, zawsze używaj przygotowanych instrukcji z sparametryzowanymi zapytaniami. Ta technika pomaga chronić aplikację przed iniekcją SQL, nawet jeśli dane użytkownika zawierają złośliwy kod. Dodatkowo aktualizuj wersję PHP i biblioteki, aby chronić się przed znanymi exploitami atakującymi starsze wersje.

Kolejną najlepszą praktyką jest stosowanie bezpiecznego mieszania haseł. Funkcja PHP hasło_hash() implementuje silne mieszanie i solenie, co utrudnia atakującym złamanie. Chroń także wrażliwe dane, wdrażając odpowiednie szyfrowanie, albo za pośrednictwem protokołu HTTPS dla danych w trakcie przesyłania, albo za pomocą funkcji takich jak openssl_encrypt() dla danych w spoczynku. Pamiętaj o egzekwowaniu bezpiecznych sesji i plików cookie. Używaj bezpiecznych i httpOnly flag dla swoich plików cookie i ponownie wygeneruj identyfikator sesji po zalogowaniu. Na koniec, nie udostępniaj użytkownikom informacji o błędach; nieobsługiwane wyjątki mogą ujawnić poufne informacje, dlatego należy używać niestandardowych funkcji obsługi błędów.

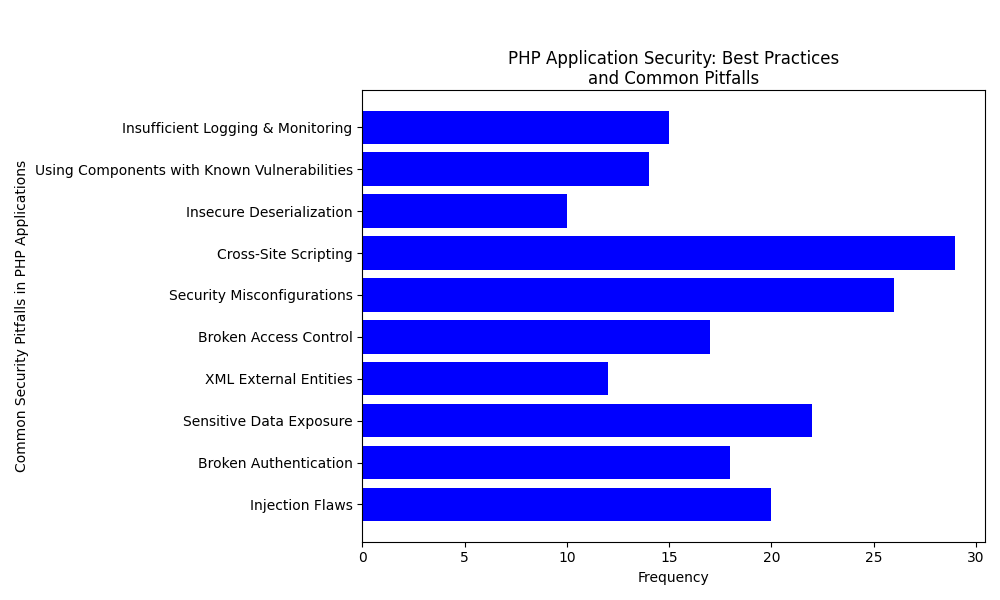

Typowe pułapki w bezpieczeństwie aplikacji PHP

Pomimo tych najlepszych praktyk, istnieją jednak typowe pułapki, których programiści muszą unikać w zakresie bezpieczeństwa aplikacji PHP. Jednym z najczęstszych jest nieprawidłowe sprawdzanie poprawności danych wprowadzanych przez użytkownika, co może narazić aplikację na różnorodne ataki. Dodatkowo zaniedbanie aktualizacji środowiska PHP i bibliotek może spowodować narażenie na znane luki. Regularne aktualizowanie środowiska do najnowszych bezpiecznych wersji jest niezbędne.

Inną częstą pułapką bezpieczeństwa aplikacji PHP jest przechowywanie poufnych informacji w postaci zwykłego tekstu. Obejmuje to hasła, które zawsze powinny być szyfrowane za pomocą bezpiecznej funkcji zawierającej unikalną sól. Korzystanie z wbudowanych funkcji PHP, takich jak hasło_hash(), może pomóc w uniknięciu tej pułapki. Podobnie niewłaściwa obsługa sesji i danych cookie może prowadzić do ataków polegających na utrwalaniu sesji lub atakach typu sidejacking. Niewłaściwe zarządzanie błędami może spowodować ujawnienie wrażliwych szczegółów aplikacji złośliwym użytkownikom, dlatego należy unikać pokazywania użytkownikom końcowym szczegółowych błędów PHP. Zamiast tego zarejestruj je w celu debugowania i wyświetl ogólny komunikat o błędzie w interfejsie użytkownika.

Kluczem jest zrozumienie bezpieczeństwa aplikacji PHP

Skuteczne bezpieczeństwo aplikacji PHP zależy od zrozumienia najlepszych praktyk i uniknięcia typowych pułapek. Aktualizowanie najnowszych aktualizacji PHP gwarantuje, że będziesz mógł korzystać z najnowszych ulepszeń zabezpieczeń i środków zapobiegawczych. Jednak nawet w przypadku zaktualizowanego oprogramowania konieczne jest wdrożenie praktyk bezpiecznego kodowania, takich jak sprawdzanie poprawności danych wejściowych i bezpieczne mieszanie haseł. Zaleca się również, aby programiści PHP aktywnie starali się zrozumieć potencjalne zagrożenia bezpieczeństwa i zabezpieczenia, aby zapobiec nieoczekiwanym naruszeniom.

Podobnie zrozumienie typowych pułapek może pomóc w podkreśleniu obszarów zainteresowania. Bezpieczeństwo aplikacji PHP nie polega tylko na unikaniu znanych problemów, ale na nauce przewidywania potencjalnych problemów, zanim one wystąpią. Aby to zapewnić, ciągłe szkolenia w zakresie bezpieczeństwa, czytanie o trendach w zakresie bezpieczeństwa i regularne używanie narzędzi do wykrywania słabych punktów znacznie pomogą w zapewnieniu bezpieczeństwa aplikacji PHP. Ostatecznie projektowanie od samego początku mając na uwadze bezpieczeństwo pomoże zapobiec wielu typowym pułapkom bezpieczeństwa, zapewniając niezawodne i bezpieczne aplikacje PHP.

Znaczenie prawidłowego szyfrowania

Jeśli chodzi o poprawę bezpieczeństwa aplikacji PHP, szyfrowanie odgrywa kluczową rolę. Szyfrując wrażliwe dane, programiści mogą zapewnić, że nawet w przypadku naruszenia bezpieczeństwa i kradzieży danych użytkownika przechwycone dane pozostaną nieczytelne dla atakującego ze względu na szyfrowanie. PHP udostępnia kilka wbudowanych metod szyfrowania, takich jak OpenSSL, które mogą pomóc w zabezpieczeniu danych. Korzystanie z tych metod pozwala zachować poufność poufnych informacji poprzez szyfrowanie danych, czyniąc je nieczytelnymi dla osób postronnych. Algorytm szyfrowania przekształca dane z postaci czytelnej w wersję zaszyfrowaną, którą można przywrócić do pierwotnej postaci jedynie za pomocą prawidłowego klucza deszyfrującego. Z drugiej strony programiści muszą zapewnić bezpieczne przesyłanie poufnych danych przez sieci, a można to osiągnąć za pomocą protokołu HTTPS.

Rola danych wejściowych użytkownika w bezpieczeństwie aplikacji PHP

Kolejną integralną częścią bezpieczeństwa aplikacji PHP jest zarządzanie danymi wprowadzanymi przez użytkowników. Aplikacje internetowe często zawierają formularze wymagające wprowadzenia danych przez użytkownika w celu uzyskania różnych funkcji. Naraża to aplikacje internetowe na ryzyko, ponieważ hakerzy często wykorzystują dane wejściowe użytkowników do złośliwych działań, takich jak ataki polegające na wstrzykiwaniu kodu SQL. Dlatego niezwykle ważne jest sprawdzanie poprawności i oczyszczanie danych wejściowych użytkownika, aby zapobiec tego rodzaju atakom. PHP udostępnia kilka wbudowanych funkcji, których można użyć do oczyszczenia danych wejściowych użytkownika, takich jak filter_input(). Co więcej, zaleca się posiadanie systemu sprawdzania poprawności opartego na białej liście zamiast na czarnej liście, aby mieć pewność, że akceptowane są tylko wcześniej określone bezpieczne dane wejściowe. Technika ta gwarantuje, że do aplikacji nie zostaną przesłane żadne nieoczekiwane dane wejściowe, co wzmacnia obronę przed typowymi wektorami ataków.

Wpływ regularnych aktualizacji oprogramowania na bezpieczeństwo aplikacji PHP

Aktualizowanie środowiska PHP i jego bibliotek jest podstawowym zadaniem zapewniającym solidne bezpieczeństwo aplikacji PHP. Przestarzałe oprogramowanie często ma znane luki, które mogą zostać wykorzystane przez hakerów. Regularnie aktualizując środowisko i biblioteki PHP, programiści mogą mieć pewność, że wyposażają swoje aplikacje w najnowsze środki bezpieczeństwa i zapobiegają znanym exploitom. Ważne jest, aby zrównoważyć potrzebę posiadania najnowszych funkcji z potrzebą bezpiecznych, stabilnych wersji. Warto również zauważyć, że za każdym razem, gdy wydawana jest nowa wersja, ważne jest dokładne przetestowanie jej w bezpiecznym środowisku przed zastosowaniem w działających aplikacjach.

Znaczenie silnego mieszania haseł

Hasła odgrywają kluczową rolę w bezpieczeństwie aplikacji PHP. W celu zwiększenia bezpieczeństwa przydatne jest szyfrowanie haseł zamiast przechowywania ich w formacie zwykłego tekstu. Dzięki wbudowanej funkcji PHP, takiej jak hasło_hash(), programiści mogą wdrożyć bezpieczną metodę przechowywania haseł. Ta funkcja tworzy unikalną sól dla hasła każdego użytkownika i miesza ją. Powstałe w ten sposób zaszyfrowane hasło jest niezwykle trudne do złamania przez atakujących, chroniąc w ten sposób wrażliwe dane użytkownika. Korzystanie z silnych metod mieszania i soli może dodać dodatkową warstwę ochrony przed zagrożeniami, takimi jak ataki brute-force . Dobrą praktyką jest również zmuszanie użytkowników do tworzenia złożonych haseł składających się z kombinacji znaków, aby jeszcze bardziej wzmocnić bezpieczeństwo aplikacji.

Bezpieczne śledzenie sesji i zarządzanie plikami cookie

Powszechna luka w aplikacjach PHP wynika z zaniedbania lub niewłaściwej obsługi śledzenia sesji i zarządzania plikami cookie. Aby zmniejszyć ryzyko ataków polegających na przejęciu sesji , programiści powinni używać bezpiecznych ustawień sesji PHP. Korzystanie z bezpiecznych ustawień obejmuje ustawienie flag plików cookie na „bezpieczne” i „tylko http”, które zapewniają, że pliki cookie są przesyłane wyłącznie za pośrednictwem bezpiecznych połączeń HTTPS i nie są dostępne odpowiednio dla JavaScript. Ponadto najlepszą praktyką jest ponowne wygenerowanie identyfikatora sesji po udanym logowaniu, aby zmniejszyć ryzyko ataków polegających na utrwalaniu sesji. Zrozumienie sesji i plików cookie oraz skuteczne zarządzanie nimi ma ogromne znaczenie we wzmacnianiu bezpieczeństwa aplikacji.

Obsługa błędów – istotny aspekt bezpieczeństwa aplikacji PHP

Błędy mogą dostarczyć programistom ważnych informacji na temat aplikacji, ale mogą również ujawnić wrażliwe informacje złośliwym użytkownikom, jeśli nie zostaną właściwie obsługiwane. Dobrą praktyką jest utworzenie niestandardowej funkcji obsługi błędów, która wychwytuje błąd, rejestruje niezbędne szczegóły do debugowania przez programistów, a następnie wyświetla użytkownikom ogólny komunikat o błędzie. Takie podejście gwarantuje, że użytkownik końcowy nie uzyska żadnego wglądu w wewnętrzne elementy aplikacji, zapobiegając w ten sposób wyciekowi informacji . Właściwa obsługa błędów nie tylko pomaga w skutecznym debugowaniu, ale także silnie odstrasza przed potencjalnymi zagrożeniami bezpieczeństwa.

| Najlepsze praktyki | Opis | Pułapka | Konsekwencja | Zaradzić |

|---|---|---|---|---|

| Właściwa weryfikacja danych wejściowych | Sprawdzanie i zatwierdzanie danych wprowadzonych przez użytkownika przed użyciem aplikacji. | Nie udało się zweryfikować danych wprowadzonych przez użytkownika. | Narażenie na różne ataki. | Użyj wbudowanych funkcji PHP do sprawdzania poprawności i oczyszczania danych wejściowych. |

| Wykorzystanie przygotowanych zestawień | Chroni aplikację przed iniekcją SQL. | Nieużywanie przygotowanych stwierdzeń. | Potencjalne ataki typu SQL Injection. | Zawsze stosuj zapytania sparametryzowane. |

| Bezpieczne haszowanie haseł | Utrudnianie złamania haseł atakującym. | Przechowywanie haseł w postaci zwykłego tekstu. | Ujawnienie wrażliwych informacji. | Użyj funkcji hasło_hash(). |

| Właściwe szyfrowanie | Chroni wrażliwe dane podczas przechowywania i transportu. | Niewłaściwe obchodzenie się z wrażliwymi danymi. | Potencjalne naruszenie danych. | Stosuj odpowiednie metody szyfrowania i protokół HTTPS. |

| Regularne aktualizacje oprogramowania | Chroni aplikację przed znanymi exploitami. | Zaniedbanie aktualizacji oprogramowania | Narażenie na znane luki w zabezpieczeniach. | Regularnie aktualizuj środowisko i biblioteki PHP. |

Znaczenie bezpiecznego mieszania haseł

Właściwe zarządzanie hasłami to kolejny istotny aspekt bezpieczeństwa aplikacji PHP. Przechowywanie haseł w postaci zwykłego tekstu to powszechna pułapka, która często prowadzi do naruszeń bezpieczeństwa danych. Dlatego zawsze mieszaj hasła, korzystając z wbudowanych funkcji PHP, takich jak hasło_hash() . Ta funkcja pomaga wygenerować losową sól i zastosować ją do skrótu hasła, zwiększając poziom bezpieczeństwa. Co więcej, zastosowanie silnych, unikalnych soli dla każdego skrótu hasła gwarantuje, że nawet identyczne hasła będą miały różne skróty, zmniejszając w ten sposób ryzyko ataków na tablicę Rainbow. Uniemożliwia to również hakerom odtworzenie oryginalnego hasła na podstawie skrótu. W ten sposób bezpieczne haszowanie haseł chroni zarówno hasło użytkownika, jak i integralność danych systemu.

Konieczność bezpiecznych sesji i zarządzania plikami cookies

Bezpieczne zarządzanie sesjami i plikami cookie jest ważne dla utrzymania bezpieczeństwa użytkownika w aplikacjach PHP. Bez odpowiedniej obsługi dane sesji i pliki cookie mogą nasilić ataki polegające na utrwalaniu sesji lub atakach typu sidejacking. Tutaj właśnie wchodzą w grę wbudowane funkcje zarządzania sesjami PHP. Pierwszym krokiem w bezpiecznym zarządzaniu sesją jest użycie flag Secure i httpOnly dla plików cookie. Ponadto ponowne wygenerowanie identyfikatora sesji po pomyślnym zalogowaniu użytkownika jest niezwykle istotne, ponieważ pomaga chronić przed atakami związanymi z utrwalaniem sesji poprzez podanie nowego identyfikatora sesji. Pamiętaj, że przechowywanie wrażliwych danych w sesjach lub plikach cookie należy minimalizować lub najlepiej unikać, ponieważ jeśli osoba atakująca uzyska dostęp do danych sesji lub plików cookie, może to prowadzić do poważnych naruszeń bezpieczeństwa.

Zarządzanie informacjami o błędach jako środek bezpieczeństwa

Często pomijanym obszarem bezpieczeństwa aplikacji PHP jest obsługa informacji o błędach. Nieobsługiwane wyjątki mogą zawierać poufne informacje, takie jak ścieżki plików systemowych lub szczegóły bazy danych, które mogą pomóc złośliwemu atakującemu w przedostaniu się do aplikacji. Dlatego zamiast wyświetlać użytkownikom końcowym zbyt wiele szczegółów błędów, użyj wbudowanych funkcji PHP do niestandardowej obsługi błędów, aby rejestrować błędy do późniejszej diagnozy, wyświetlając użytkownikowi jedynie ogólny komunikat o błędzie. Pamiętaj, że im więcej szczegółów atakujący ma na temat systemu, tym łatwiej mu ominąć jego zabezpieczenia. Zatem organiczna obsługa błędów jest dyskretnym, ale istotnym elementem bezpieczeństwa aplikacji PHP.

Znaczenie proaktywnych środków bezpieczeństwa w tworzeniu aplikacji PHP

Rozwój aplikacji PHP charakteryzuje się nie tylko połączeniem solidnych funkcjonalności i płynnych interfejsów użytkownika, ale także wdrażaniem proaktywnych funkcji bezpieczeństwa, zarówno po stronie front-endu, jak i back-endu aplikacji. Wiąże się to z identyfikacją potencjalnych luk w zabezpieczeniach, ich unieważnieniem i skonfigurowaniem zabezpieczeń zapobiegających przyszłym atakom. Znaczenie wyprzedzania konkurencji poprzez przewidywanie potencjalnych zagrożeń i łagodzenie ich zostało zgrabnie ujęte w następującym cytacie:

„Efektywne bezpieczeństwo aplikacji PHP zależy od zrozumienia najlepszych praktyk i unikania typowych pułapek. Jednak nawet w przypadku zaktualizowanego oprogramowania konieczne jest wdrożenie praktyk bezpiecznego kodowania... Zaleca się również, aby programiści PHP aktywnie starali się zrozumieć potencjalne zagrożenia bezpieczeństwa i zabezpieczenia przed zapobiec nieoczekiwanym naruszeniom.”

Rola ciągłej edukacji i szkoleń w zakresie bezpieczeństwa PHP w zakresie bezpieczeństwa aplikacji

Jak w każdej dziedzinie technologii, bezpieczeństwo aplikacji PHP wymaga również od programistów ciągłego aktualizowania się o najnowsze zagrożenia bezpieczeństwa, przełomy, praktyki i frameworki. Wymaga to rutynowych szkoleń, przeprowadzania ćwiczeń w zakresie bezpieczeństwa i przekazywania wiedzy na temat znaczenia bezpieczeństwa w tworzeniu aplikacji. Ideę ciągłego uczenia się w celu zwiększenia bezpieczeństwa aplikacji podsumowuje następujący cytat:

„Ponieważ bezpieczeństwo aplikacji PHP to dynamiczna dziedzina, w której często pojawiają się nowe zagrożenia… Regularne szkolenia i ciągłe uczenie się mogą wyposażyć programistów w niezbędne umiejętności i wiedzę, aby skutecznie zabezpieczać ich aplikacje PHP… Dlatego przyjęcie proaktywnego podejścia do uczenia się może znacznie poprawić krajobraz bezpieczeństwa aplikacji.”

Istota regularnych szkoleń w zakresie bezpieczeństwa i ciągłego uczenia się dla programistów PHP

Ponieważ bezpieczeństwo aplikacji PHP to dynamiczna dziedzina, w której często pojawiają się nowe zagrożenia, programiści muszą być na bieżąco z najnowszymi zagrożeniami i mechanizmami obrony. Regularne szkolenia i ciągłe uczenie się mogą wyposażyć programistów w niezbędne umiejętności i wiedzę do skutecznego zabezpieczania aplikacji PHP. Aspekty bezpieczeństwa, takie jak sprawdzanie danych wejściowych, korzystanie z przygotowanych instrukcji, bezpieczne mieszanie haseł, odpowiednie szyfrowanie, aktualizacje oprogramowania, zarządzanie sesjami i plikami cookie oraz obsługa błędów, wymagają dokładnego zrozumienia i prawidłowego zastosowania. Dlatego przyjęcie proaktywnego podejścia do uczenia się może znacząco poprawić krajobraz bezpieczeństwa aplikacji. Oto niektóre z kluczowych obszarów, na których powinien się skupić programista PHP:

- Bądź na bieżąco z najnowszymi aktualizacjami PHP i ulepszeniami bezpieczeństwa: Regularnie śledź oficjalną dokumentację PHP i powiązane wiarygodne zasoby, aby być na bieżąco z najnowszymi aktualizacjami, szczególnie o ulepszeniach związanych z bezpieczeństwem.

- Zrozumienie potencjalnych zagrożeń bezpieczeństwa: wiedza o typowych zagrożeniach bezpieczeństwa i sposobach ich łagodzenia może zwiększyć bezpieczeństwo aplikacji. Obejmuje zagrożenia, takie jak wstrzykiwanie SQL, skrypty między witrynami (XSS), fałszowanie żądań między witrynami (CSRF) i inne.

- Opanowanie praktyk bezpiecznego kodowania: zawsze sprawdzaj dane wejściowe użytkownika, używaj przygotowanych instrukcji, mieszaj hasła przy użyciu wbudowanych funkcji PHP, wymuszaj bezpieczne sesje i pliki cookie itp., aby Twoja aplikacja była odporna na typowe problemy związane z bezpieczeństwem.

- Ciągłe uczenie się: Dostosuj się do nowych metodologii i praktyk w zakresie bezpieczeństwa aplikacji PHP. Ucz się z uznanych kursów bezpieczeństwa, książek, artykułów internetowych, seminariów internetowych i innych godnych zaufania źródeł, aby poszerzać swoją wiedzę i umiejętności w zakresie bezpieczeństwa aplikacji.

- Korzystanie z narzędzi i bibliotek: Implementuj skanery bezpieczeństwa i biblioteki, które mogą pomóc w regularnym skanowaniu kodu PHP w poszukiwaniu słabych punktów i wzmocnieniu bezpieczeństwa aplikacji.

Znaczenie audytów bezpieczeństwa aplikacji PHP

Wraz ze wzrostem zagrożeń cybernetycznych audyty bezpieczeństwa aplikacji PHP stały się istotnym procesem zapewniającym solidne środki bezpieczeństwa. Audyt bezpieczeństwa PHP polega na systematycznej ocenie bezpieczeństwa aplikacji poprzez identyfikację potencjalnych luk i podjęcie kroków w celu ich naprawienia. Proces ten zapewnia wgląd w skuteczność istniejących zabezpieczeń i identyfikuje obszary wymagające poprawy. Audyty bezpieczeństwa nie powinny być jednorazowym zadaniem, ale okresowym zadaniem zapewniającym ciągłe bezpieczeństwo. Podczas audytu sprawdzane są takie aspekty, jak sprawdzanie poprawności danych wejściowych, szyfrowanie, mieszanie haseł, zarządzanie sesjami i plikami cookie oraz obsługa błędów, aby wykorzenić wszelkie słabe punkty bezpieczeństwa. Ogólnie rzecz biorąc, przeprowadzanie audytów bezpieczeństwa jest kluczowym krokiem w przewidywaniu potencjalnych problemów i zapobieganiu im, zanim przerodzą się w rzeczywiste zagrożenia.

Znaczenie praktyk bezpiecznego kodowania w PHP

Chociaż najnowsze aktualizacje i ulepszenia zabezpieczeń są ważne, uzupełnia je nawyk wdrażania praktyk bezpiecznego kodowania. Niezbędne bezpieczne kodowanie polega na pisaniu kodu w taki sposób, aby zminimalizować ryzyko niezamierzonego zachowania, które mogłoby potencjalnie zostać wykorzystane przez osoby atakujące. Praktyki bezpiecznego kodowania obejmują unikanie korzystania z funkcji podatnych na ataki związane z przepełnieniem bufora, zabezpieczanie danych wejściowych użytkownika poprzez stosowanie odpowiedniej walidacji i oczyszczania oraz wdrażanie właściwej obsługi błędów i wyjątków, aby zapobiec wyciekom informacji. Takie praktyki obejmują również zabezpieczanie obsługi sesji i stosowanie zasady najmniejszych uprawnień poprzez używanie minimalnych praw użytkownika. Opanowanie tych aspektów stanowi zatem kamień węgielny w bezpieczeństwie aplikacji PHP.

Zrozumienie roli regularnych szkoleń z zakresu bezpieczeństwa dla programistów PHP

Bezpieczeństwo aplikacji PHP to dziedzina stale rozwijająca się, wykrywane są nowe luki i regularnie publikowane są łatki. Dlatego programiści PHP muszą aktualizować swoje umiejętności poprzez regularne szkolenia z zakresu bezpieczeństwa. Regularne szkolenia obejmują zapoznawanie się z najnowszymi zagrożeniami bezpieczeństwa i środkami obronnymi umożliwiającymi ich zwalczanie. Programiści powinni zostać również przeszkoleni w zakresie praktyk bezpiecznego kodowania oraz skutecznego korzystania z narzędzi i bibliotek zabezpieczających. Dodatkowo, w miarę ewolucji najlepszych praktyk, ciągłe uczenie się pozwala programistom dostosować się do zmieniającego się krajobrazu bezpieczeństwa i zwiększyć ich zdolność do zabezpieczania aplikacji PHP w oparciu o najnowsze wytyczne. Ogólnie rzecz biorąc, ciągły program szkoleń dla programistów PHP ma kluczowe znaczenie dla zapewnienia solidnego bezpieczeństwa aplikacji PHP.

Często Zadawane Pytania

Jakie są najlepsze praktyki dotyczące bezpieczeństwa aplikacji PHP?

Najlepsze praktyki obejmują sprawdzanie poprawności danych w celu zapewnienia integralności danych, właściwą obsługę błędów w celu ukrycia wewnętrznych szczegółów systemu przed użytkownikami, wykorzystanie protokołu HTTPS w celu zapewnienia bezpiecznej transmisji danych, bezpieczne połączenia z bazami danych w celu zapobiegania wstrzykiwaniu SQL oraz aktualizację PHP do najnowszej wersji w celu zaktualizowanego bezpieczeństwa cechy.

Jakie są typowe pułapki w bezpieczeństwie aplikacji PHP?

Niektóre typowe pułapki w bezpieczeństwie aplikacji PHP obejmują słabą obsługę błędów, która ujawnia szczegóły systemu, brak aktualizacji PHP do najnowszej wersji narażającej go na ataki, brak testowania lub sprawdzania poprawności danych wejściowych użytkownika, co naraża system na ataki polegające na wstrzykiwaniu oraz niepewne połączenia z bazami danych.

Jakie jest znaczenie kodowania i ucieczki danych w PHP?

Kodowanie i ucieczka danych w PHP jest ważne, ponieważ zapobiega atakom typu Cross-site Scripting (XSS). Dzieje się tak, gdy osoba atakująca wstawia złośliwe skrypty do treści wysyłanych do przeglądarki internetowej, często za pośrednictwem formularzy wejściowych. Kodując i ucieczki danych, masz pewność, że te skrypty nie będą wykonywalne, a tym samym zabezpieczasz swoją aplikację.

Dlaczego używanie protokołu HTTPS ma kluczowe znaczenie dla bezpieczeństwa aplikacji PHP?

Korzystanie z protokołu HTTPS ma kluczowe znaczenie dla bezpieczeństwa aplikacji PHP, ponieważ szyfruje transmisję danych pomiędzy użytkownikiem a serwerem. Zapobiega to atakom typu Man-In-The-Middle, podczas których osoba trzecia może przechwycić i potencjalnie zmienić przesyłane dane. Korzystając z protokołu HTTPS, zapewniasz prywatność i integralność danych.

Dlaczego testowanie i sprawdzanie poprawności danych wejściowych użytkownika jest ważne dla bezpieczeństwa PHP?

Testowanie i sprawdzanie poprawności danych wejściowych użytkownika jest ważne w bezpieczeństwie PHP, ponieważ zapobiega atakom typu „wstrzykiwanie”. Dzieje się tak, gdy osoba atakująca wstrzykuje do systemu złośliwy kod poprzez dane wejściowe w formularzach. Sprawdzając poprawność i oczyszczając te dane wejściowe, zapobiegasz wykonaniu takiego kodu, a tym samym zabezpieczasz swój system.